Tous les articles

29 publications · cybersécurité offensive et défensive

3

3

Cybersécurité

Bypassable ne veut pas dire inutile : comprendre la profondeur des contrôles Windows

4

4

Cybersécurité

Mini Shai-Hulud : quand npm découvre encore que la supply chain n’est pas un détail

25

25

Cybersécurité

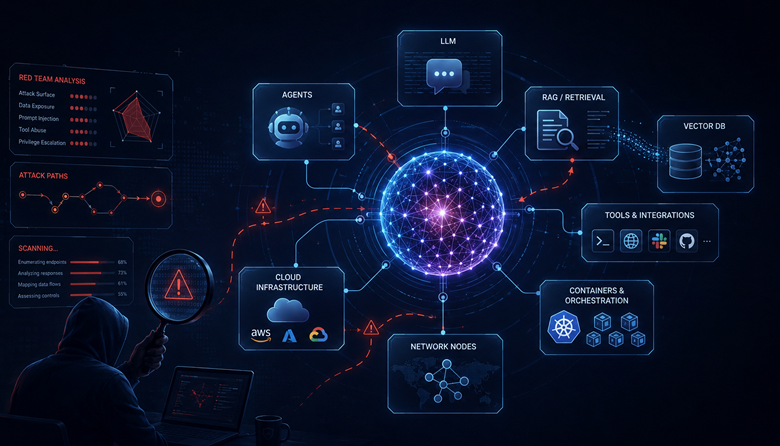

Pentest et Red Teaming des systèmes d’IA : quand le modèle n’est qu’une partie du problème

32

32

Cybersécurité

CVE-2026-23669 : le Print Spooler Windows reprend du service, pour le pire

20

20

Cybersécurité

Quand un driver vulnérable permet aux malwares de prendre le contrôle de vos antivirus (BYOVD)

13

13

Cybersécurité

Phishing en entreprise : une plongée dans la détection et l’analyse d’un mail malveillant

10

10

Cybersécurité

Obscura en action : découverte et analyse de ce "nouveau" ransomware

7

7

Cybersécurité

Gremlin Stealer : Le nouveau voleur d’informations en vogue

5

5

Cybersécurité

Chaya_003 : Un malware qui sème le chaos dans les systèmes OT industriels

3

3

Cybersécurité

Projet de Loi sur la Résilience des Activités Vitales et Cybersécurité

6

6

Cybersécurité

Binalyze AiR - Le Superhéros de la Forensique Numérique

8

8

Cybersécurité

SafePay Ransomware : Une Nouvelle Menace aux Techniques Sophistiquées

14

14

Cybersécurité

Le portail Microsoft 365 Admin utilisé pour envoyer des e-mails de sextorsion : quand la sécurité devient complice involontaire

17

17

Cybersécurité

Des commits malveillants sur GitHub : Une tentative de portes dérobées dans vos projets open source

11

11

Cybersécurité

Glove Stealer : Le nouveau malware qui se moque du chiffrement de cookies Chrome

9

9

Cybersécurité

FortiJump Higher : Fortinet et ses vulnérabilités « invisibles »

8

8

Cybersécurité

RustyAttr Trojan : Le nouveau malware macOS du groupe Lazarus se rit des antivirus

13

13

Cybersécurité

Nouveau outil de déchiffrement ShrinkLocker : récupérez votre mot de passe BitLocker

12

12

Cybersécurité

Roblox : Une Faille de Sécurité Expose 10 386 Comptes - Analyse Critique

6

6

Cybersécurité

Nom, prénom, coordonnées… 45.000 clients de Picard touchés par une fuite de données

18

18

Cybersécurité

Fuite Massive de Données MOVEit : Des Hackers Exposent les Données des Employés d'Amazon, McDonald's et 1000+ Entreprises

6

6

Cybersécurité

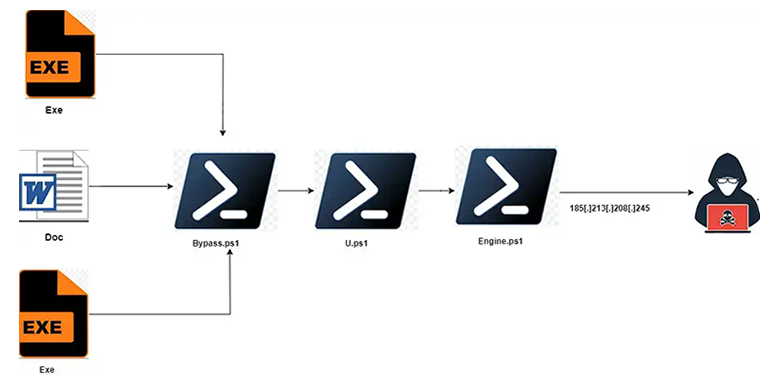

Fickle Stealer : Le Malware Basé sur Rust qui Se Déguise en GitHub Desktop

4

4

Cybersécurité

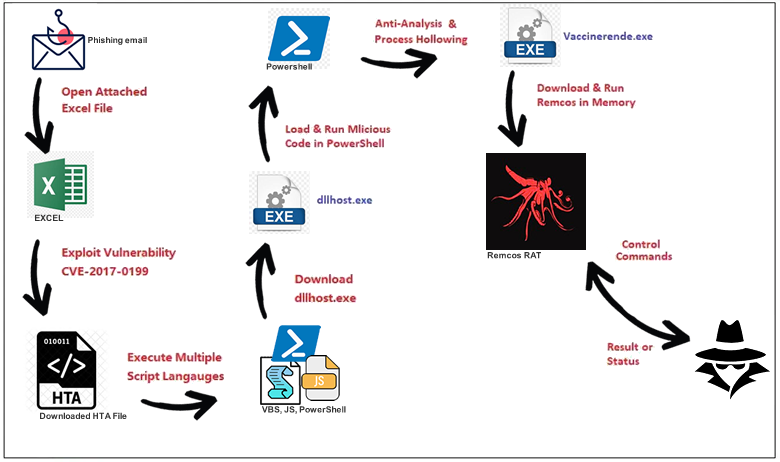

Nouvelle campagne de phishing déployant Remcos RAT avec des techniques d'évasion avancées

7

7

Cybersécurité

Frag Ransomware : une nouvelle menace exploite une vulnérabilité Veeam (CVE-2024-40711)

11

11

Cybersécurité

Les Clés de Chiffrement RSA et AES Cassées : Panique Inutile ou Procrastination Numérique ?

14

14

Cybersécurité

Le Phishing 2.0 : Comment l'IA Générative Rend les Attaques Plus Persuasives et Difficiles à Détecter

18

18

Cybersécurité

Qu'est-ce qu'un InfoStealer et comment fonctionne-t-il ?

11

11

Cybersécurité

CRON#TRAP : un nouveau malware infecte Windows en se cachant dans une machine virtuelle Linux pour échapper aux antivirus

7

7

Cybersécurité