Date : 11 novembre 2024

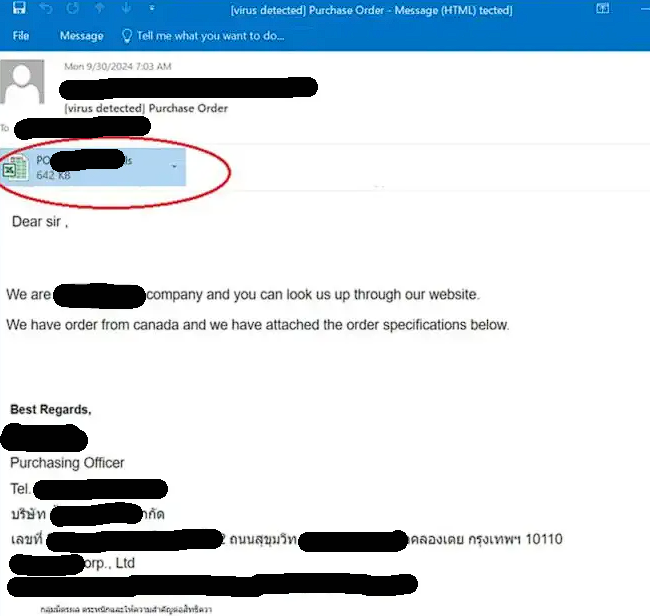

Fortinet's FortiGuard Labs a découvert une nouvelle campagne de phishing sophistiquée utilisant une variante avancée de Remcos RAT (Remote Administration Tool). L'attaque commence par un e-mail contenant un fichier Excel malveillant exploitant la vulnérabilité CVE-2017-0199, permettant l'exécution de code à distance sur la machine de la victime. Comme le souligne Fortinet : "Remcos est un RAT commercial... mais des acteurs malveillants l'ont détourné pour collecter des informations sensibles et contrôler les ordinateurs à distance."

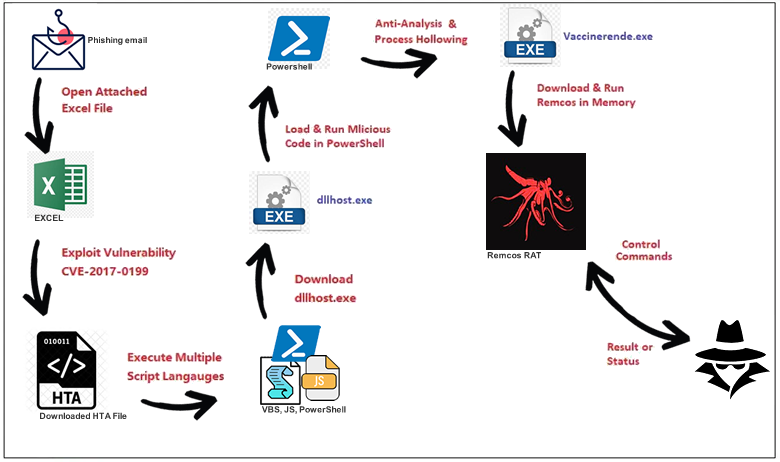

Le workflow de l'attaque

Une fois le fichier Excel ouvert, la vulnérabilité CVE-2017-0199 est activée, téléchargeant silencieusement un fichier HTA (HTML Application). Ce fichier est exécuté par mshta.exe, qui télécharge ensuite un fichier supplémentaire : dllhost.exe. Celui-ci déclenche une série de scripts (JavaScript, VBScript, PowerShell) pour dissimuler le code malveillant et éviter la détection.

Process Hollowing et persistance

Après l'exécution de dllhost.exe, la technique de process hollowing est utilisée pour injecter du code dans un nouveau processus nommé Vaccinerende.exe, rendant le malware invisible aux outils classiques. Pour persister, une entrée auto-run est créée dans le registre Windows, garantissant la survie du RAT après redémarrage.

Contrôle à distance avec Remcos RAT

Une fois installé, Remcos RAT se connecte à un serveur de commande et de contrôle (C2), envoyant des informations sur le système (processeur, mémoire, privilèges). Ce RAT est capable de keylogging, captures d'écran, contrôle des processus et exécution de commandes à distance.

Techniques d'évasion avancées

Cette campagne utilise des méthodes d'évasion sophistiquées : gestion des exceptions, appels d'API dynamiques et techniques anti-debugging. Une technique d'API hooking permet au malware de bloquer les outils d'analyse et rester furtif.

Conclusion

Cette campagne de phishing démontre une sophistication croissante des menaces, combinant infiltration et techniques d'évasion avancées. Comme toujours, vigilance et mises à jour régulières restent la meilleure défense.