Glove Stealer, un malware tout frais, est déjà capable de contourner le chiffrement App-Bound de Google Chrome pour voler les cookies des navigateurs. Oui, même cette fonctionnalité, introduite en juillet avec Chrome 127, semble déjà dépassée. Et dire que c’est seulement le début !

Un malware simple, mais efficace

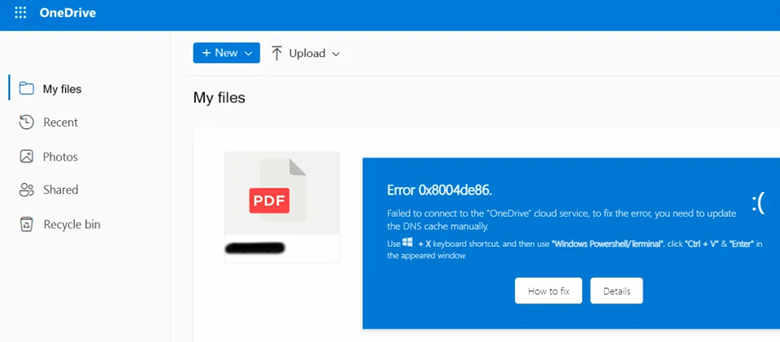

Repéré par les chercheurs de Gen Digital dans une campagne de phishing, Glove Stealer est décrit comme « relativement simple » avec peu d’obfuscation. Cela montre que le malware en est encore à ses débuts. Mais même à ce stade précoce, il arrive déjà à s’infiltrer en utilisant des tactiques de social engineering via des fenêtres d’erreur factices dans des fichiers HTML.

Que vole Glove Stealer ?

Il s’attaque aux cookies des navigateurs Firefox et basés sur Chromium (Chrome, Edge, Brave, etc.). En plus, il dérobe les portefeuilles de cryptomonnaie des extensions de navigateur, les jetons 2FA de Google, Microsoft, et d'autres services, ainsi que les données des gestionnaires de mots de passe comme Bitwarden ou LastPass.

Contourner le chiffrement de Google Chrome

Pour voler les cookies, Glove Stealer contourne le chiffrement App-Bound en utilisant la méthode découverte récemment par le chercheur en sécurité Alexander Hagenah. Cela implique d’utiliser le service IElevator de Windows, avec des privilèges SYSTEM pour décrypter les clés. Evidemment, cela nécessite des droits d’administrateur, mais cela n'a pas ralenti les campagnes d’infostealing.

Une menace en pleine expansion

Malgré les efforts de Google pour protéger ses utilisateurs, les attaques ne font qu'augmenter depuis l'introduction du chiffrement App-Bound. Et les méthodes de Glove Stealer risquent de devenir de plus en plus sophistiquées. La cybersécurité, c’est décidément un combat sans fin !

iOCs :

Glove Stealer binary : 56da496329d54587c31119d8878a7831a9814a92839aa6a9873ceeb91575b11a

App-Bound encryption bypass: 86ad4082e086a0b9a22dc91a16d0d9be38232975ab4d3d035224fb6d6cc7a44c

Source : bleepingcomputer.com